Instalarea sistemului Sailfish pe telefonul dvs. Sailfish OS va fi instalat pe telefoanele cu caracteristici

Deseori scriem despre securitatea sistemului de operare mobil, publicăm informații despre vulnerabilitățile găsite, descriem punctele slabe de securitate și metodele de hacking. Am scris despre spionarea utilizatorilor Android și despre aplicațiile rău intenționate care sunt încorporate direct în firmware și despre scurgerea necontrolată a datelor utilizatorilor în cloud-ul producătorului. Care dintre platformele mobile moderne este cea mai sigură pentru utilizator - sau cel puțin cea mai puțin nesigură? Să încercăm să ne dăm seama.

Ce este securitatea?

Nu putem vorbi despre securitatea dispozitivului fără a defini ce ne referim de fapt. Securitatea datelor fizice? Protecție împotriva metodelor de analiză de nivel scăzut cu extragerea unui cip de memorie sau pur și simplu protecție împotriva curioșilor care nu știu parola și nu știu să înșele scanerul de amprente? Transferarea datelor în cloud - este un plus sau un minus din punct de vedere al securității? Și către ce cloud, către cine și unde, ce date exact, știe utilizatorul despre el și poate fi dezactivat? Cât de probabil este să prinzi un troian pe o platformă sau alta și să pierzi nu numai parolele, ci și banii din contul tău?

Aspectele de securitate ale platformelor mobile nu pot fi luate în considerare izolat unele de altele. Securitatea este o soluție cuprinzătoare care acoperă toate aspectele utilizării dispozitivului, de la comunicații și izolarea aplicațiilor până la protecția și criptarea datelor la nivel scăzut.

Astăzi vom descrie pe scurt principalele avantaje și probleme ale tuturor sistemelor de operare mobile moderne care sunt cel puțin oarecum răspândite. Lista include Google Android, Apple iOS și Windows 10 Mobile (din păcate, Windows Phone 8.1 nu mai poate fi numit modern). BlackBerry 10, Sailfish și Samsung Tizen vor fi un bonus.

Vechi: BlackBerry 10

Înainte de a începe să descriem platformele actuale, să spunem câteva cuvinte despre BlackBerry 10, care s-a retras deja. De ce BlackBerry 10? La un moment dat, sistemul a fost promovat activ drept „cel mai sigur” sistem de operare mobil. În unele privințe, acest lucru a fost adevărat, în anumite privințe a fost exagerat, ca întotdeauna, în anumite privințe era relevant în urmă cu trei ani, dar este iremediabil depășit astăzi. În general, ne-a plăcut abordarea BlackBerry cu privire la securitate; totuși, au existat unele eșecuri.

- Arhitectura microkernel și sistemul de pornire de încredere sunt cu adevărat sigure. Pe toată durata existenței sistemului, nimeni nu a primit drepturi de superutilizator (apropo, au încercat de mai multe ori, inclusiv în birouri serioase - BlackBerry nu a fost întotdeauna un străin).

- De asemenea, este imposibil să ocoliți parola pentru a debloca dispozitivul: după zece încercări nereușite, datele din dispozitiv sunt complet distruse.

- Nu există servicii cloud încorporate și nici o supraveghere țintită a utilizatorului. Datele nu sunt transferate extern, cu excepția cazului în care utilizatorul decide să instaleze el însuși o aplicație cloud (servicii precum OneDrive, Box.com, Dropbox sunt acceptate opțional).

- Implementarea exemplară a politicilor de securitate corporativă și control de la distanță prin BES (BlackBerry Enterprise Services).

- Criptare fiabilă (dar opțională) atât a stocării încorporate, cât și a cardurilor de memorie.

- Nu există copii de rezervă în cloud, iar cele locale sunt criptate folosind o cheie securizată conectată la BlackBerry ID.

- Datele nu sunt criptate implicit. Cu toate acestea, compania poate activa criptarea pe dispozitivele angajaților.

- Criptarea datelor este bloc, peer-to-peer; nu există nici un concept de clase de securitate sau ceva care să amintească chiar de departe de Keychain în iOS. De exemplu, datele aplicației Wallet pot fi preluate dintr-o copie de rezervă.

- Vă puteți conecta la contul dvs. BlackBerry ID pur și simplu cu un nume de utilizator și o parolă; Autentificarea cu doi factori nu este acceptată. Astăzi, o astfel de abordare este complet inacceptabilă. Apropo, dacă știți parola pentru ID-ul BlackBerry, puteți extrage cheia, care va fi folosită pentru a decripta backup-ul creat asociat acestui cont.

- Protecția la resetarea din fabrică și protecția antifurt sunt foarte slabe. Poate fi realizat prin simpla înlocuire a aplicației BlackBerry Protect la asamblarea autoloader-ului sau (până la BB 10.3.3) downgrade-ul versiunii de firmware.

- Nu există o randomizare a adresei MAC, care vă permite să urmăriți un anumit dispozitiv utilizând puncte de acces Wi-Fi.

Un alt clopoțel: BlackBerry cooperează de bunăvoie cu agențiile de aplicare a legii, oferind asistență maximă posibilă în prinderea criminalilor care folosesc smartphone-urile BlackBerry.

În general, cu o configurație corespunzătoare (și utilizatorii care aleg BlackBerry 10, de regulă, își configurează dispozitivele destul de competent), sistemul este capabil să ofere atât un nivel acceptabil de securitate, cât și un nivel ridicat de confidențialitate. Cu toate acestea, „utilizatorii cu experiență” pot anula toate avantajele instalând o versiune piratată a serviciilor Google Play pe smartphone-ul lor și primind toate deliciile supravegherii „Big Brother”.

Exotice: Tizen și Sailfish

Tizen și Sailfish sunt clari străini de piață. Sunt defavorizați chiar mai mult decât Windows 10 Mobile sau BlackBerry 10, a căror cotă a scăzut sub pragul de 0,1%. Siguranța lor este siguranța lui „Joe evaziv”; se știe puțin despre ea doar pentru că puțini oameni sunt interesați de ele.

Cât de justificată această abordare poate fi judecată de un studiu publicat recent, care a descoperit aproximativ patruzeci de vulnerabilități critice în Tizen. Aici nu putem decât să rezumam ceea ce se știe de mult.

- Dacă nu au fost efectuate cercetări independente serioase, atunci este imposibil să vorbim despre siguranța platformei. Vulnerabilitățile critice nu vor fi dezvăluite până când platforma nu va deveni larg răspândită. Dar va fi prea târziu.

- Nu există software rău intenționat doar din cauza prevalenței scăzute a platformei. De asemenea, un fel de protecție.

- Mecanismele de securitate sunt insuficiente, absente sau descrise doar pe hârtie.

- Orice certificare spune doar că dispozitivul a trecut certificarea, dar nu spun absolut nimic despre nivelul real de securitate.

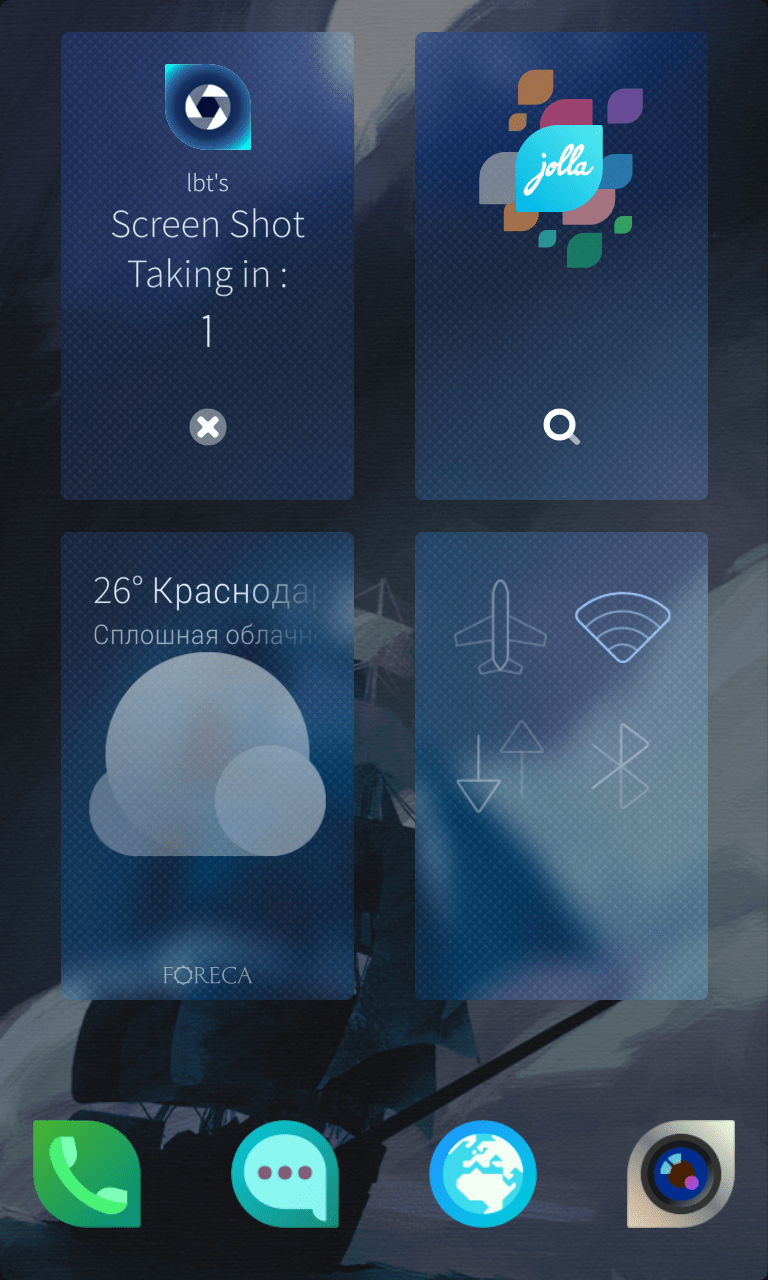

Jolla Sailfish

Situația cu Sailfish este ambiguă. Pe de o parte, sistemul pare să fie în viață: din când în când, unele dispozitive sunt anunțate pe baza acestuia și chiar și Russian Post a achiziționat un lot mare de dispozitive cu un preț prohibitiv de mare. Pe de altă parte, utilizatorilor li se oferă să plătească prețul unui dispozitiv Android mediu puternic pentru un model care rulează Sailfish, care are caracteristicile unui smartphone chinezesc ieftin în urmă cu trei ani (!). Această abordare va funcționa în singurul caz: dacă modelele de pe Sailfish sunt achiziționate pentru bani de la buget și apoi distribuite angajaților guvernamentali de nivel inferior. Desigur, cu această abordare, participanții la tranzacție nu sunt deloc interesați să se gândească la vreun fel de securitate.

Și nici măcar prezența certificatelor guvernamentale nu oferă nicio garanție, la fel cum codul open source nu o oferă. De exemplu, vulnerabilitatea Heartbeat a fost descoperită în firmware-ul routerelor, codul sursă pentru care a fost în domeniul public de mai bine de zece ani. În sistemul de operare Android, care este și open source, noi vulnerabilități sunt descoperite în mod regulat.

Sistemul de operare exotic înseamnă lipsa infrastructurii, un set extrem de limitat de dispozitive și aplicații, mijloace subdezvoltate de gestionare a politicilor de securitate corporative și securitate mai mult decât discutabilă.

|

|

Samsung Tizen

Samsung Tizen se deosebește oarecum de alte platforme „exotice”. Spre deosebire de Ubuntu Touch și Sailfish, Tizen este un sistem destul de comun. Controlează zeci de modele de televizoare inteligente Samsung, precum și ceasuri inteligente și mai multe smartphone-uri cu buget redus (Samsung Z1–Z4).

De îndată ce Tizen a devenit vizibil răspândit, cercetătorii independenți au preluat sistemul. Rezultatul este dezamăgitor: în primele luni au fost găsite peste patruzeci de vulnerabilități critice. Ca să-l citez pe Amichai Neiderman, care a condus studiul de securitate Tizen:

Acesta poate fi cel mai prost cod pe care l-am văzut vreodată. Toate greșelile care ar fi putut fi făcute au fost făcute. Este evident că codul a fost scris sau revizuit de cineva care nu înțelege nimic despre securitate. Este ca și cum ai cere unui elev de liceu să scrie software pentru tine.

În general, concluzia este clară: folosirea unui sistem exotic, puțin folosit într-un mediu corporativ este o invitație deschisă pentru hackeri.

Apple iOS

Vom lăuda Apple. Da, acesta este un ecosistem închis și da, prețul nu este comparabil cu capacitățile tehnice, dar, cu toate acestea, dispozitivele care rulează iOS au fost și rămân cele mai sigure dintre soluțiile comerciale comune. Acest lucru se aplică în principal modelelor din generația actuală de iPhone 6s și 7 (și, poate, SE).

Dispozitivele mai vechi au o marjă de siguranță mai mică. Pentru iPhone-urile mai vechi 5c, 5s și 6, există deja modalități de a debloca bootloader-ul și de a ataca parola dispozitivului (puteți contacta dezvoltatorii, Cellebrite, pentru detalii). Dar chiar și pentru aceste dispozitive învechite, piratarea bootloader-ului este laborioasă și foarte costisitoare (Cellebrite percepe câteva mii de dolari pentru serviciu). Cred că nimeni nu-mi va sparge telefonul meu sau al tău în acest fel.

Deci, ce avem astăzi? Să începem cu securitatea fizică.

- Toate iPhone-urile și iPad-urile iOS 8.0 și versiuni ulterioare (și în prezent iOS 10.3.2, care este și mai sigur) folosesc metode de protecție atât de puternice, încât până și producătorul lor refuză atât oficial, cât și efectiv să recupereze informații de pe dispozitivele blocate. Studiile independente (inclusiv de la laboratorul ElcomSoft) confirmă afirmațiile Apple.

- iOS are (și funcționează) un sistem de protecție a datelor în caz de furt sau pierdere a dispozitivului. Sunt disponibile mecanisme pentru ștergerea datelor de la distanță și blocarea dispozitivului. Un dispozitiv furat nu poate fi deblocat și revândut dacă atacatorul nu știe atât parola pentru dispozitiv, cât și parola separată pentru contul ID Apple al proprietarului. (Cu toate acestea, totul este disponibil pentru meșteșugarii chinezi, iar manipularea hardware-ului dispozitivului poate ocoli această protecție... pentru iPhone 5s și dispozitivele mai vechi.)

- Criptarea datelor pe mai multe niveluri este proiectată și implementată perfect. Secțiunea de date este întotdeauna criptată; se folosește un cifru bloc cu chei unice pentru fiecare bloc individual, iar atunci când un fișier este șters, cheile corespunzătoare sunt șterse - ceea ce înseamnă că este practic imposibil să recuperezi datele șterse. Cheile sunt protejate de un coprocesor dedicat inclus în sistemul Secure Enclave și nu pot fi scoase de acolo nici măcar cu un jailbreak (am încercat). Când îl porniți, datele dvs. rămân criptate până când introduceți parola corectă. Mai mult, unele date (de exemplu, parole pentru site-uri web, e-mail descărcat pe dispozitiv) sunt criptate suplimentar în stocarea securizată Keychain, iar unele dintre ele nu pot fi recuperate nici măcar cu jailbreak.

- Nu puteți pur și simplu să vă conectați iPhone-ul la computer și să descărcați date de pe acesta (cu excepția fotografiilor). iOS oferă posibilitatea de a stabili relații de încredere cu computerele. Acest lucru creează o pereche de chei criptografice care permite unui computer de încredere să facă copii de rezervă ale telefonului. Dar chiar și această posibilitate poate fi limitată folosind politica de securitate corporativă sau aplicația proprietară Apple Configurator. Securitatea copiilor de siguranță este asigurată de capacitatea de a seta o parolă complexă (parola este necesară doar pentru a restaura datele dintr-o copie de rezervă, astfel încât să nu interfereze cu utilizarea de zi cu zi).

Deblocarea iPhone se face la un nivel destul de sigur. Pentru deblocare, puteți utiliza fie un cod PIN standard din patru cifre, fie o parolă mai complexă. Singura modalitate suplimentară de a debloca dispozitivul este cu amprenta digitală. Mai mult, implementarea mecanismului este de așa natură încât un atacator va avea foarte puține oportunități de a-l folosi. Datele de amprentă sunt criptate și vor fi șterse din memoria RAM a dispozitivului după oprire sau repornire; după un timp, dacă dispozitivul nu a fost niciodată deblocat; după cinci încercări nereușite; după ceva timp, dacă utilizatorul nu a introdus niciodată o parolă pentru a debloca dispozitivul.

iOS are o opțiune care vă permite să ștergeți automat datele după zece încercări eșuate de conectare. Spre deosebire de BlackBerry 10, această opțiune este controlată la nivel de sistem de operare; Pentru versiunile mai vechi de iOS (până la iOS 8.2), există modalități de a-l ocoli.

Dar supravegherea utilizatorilor și scurgerile?

iOS dezactivează sincronizarea cu cloud-ul prin serviciul Apple iCloud. În special, următoarele sunt de obicei stocate în iCloud:

- copie de rezervă a datelor dispozitivului;

- date sincronizate - jurnal de apeluri, note, calendare, parole în Keychain iCloud;

- parolele și istoricul resurselor de vizitare în browserul Safari;

- fotografii și datele aplicației.

Toate tipurile de sincronizare în cloud în iOS pot fi dezactivate prin simpla dezactivare a iCloud și dezactivând iCloud Drive. După aceasta, nu vor fi transferate date către serverele Apple. În ciuda faptului că unele mecanisme nu funcționează foarte intuitiv (de exemplu, pentru a dezactiva sincronizarea apelurilor trebuie să dezactivați iCloud Drive, care de fapt este destinat sincronizării fișierelor și fotografiilor), dezactivarea completă a serviciilor cloud dezactivează complet sincronizarea.

iOS are un mecanism pentru a preveni urmărirea (sistemul poate prezenta identificatori aleatorii ale modulelor Wi-Fi și Bluetooth lumii exterioare în locul celor reali).

Bine, dar ce zici de malware? În iOS, posibilitatea de a instala software rău intenționat este practic eliminată. Au fost cazuri izolate (prin aplicații construite folosind instrumente de dezvoltare piratate), dar au fost localizate și remediate rapid. Nici atunci, aceste aplicații nu ar putea provoca prea mult rău: în iOS, fiecare aplicație este izolată în siguranță atât de sistemul în sine, cât și de alte aplicații care folosesc un sandbox.

Trebuie remarcat faptul că iOS a implementat controlul granular asupra permisiunilor aplicațiilor cu mult timp în urmă. Puteți permite sau refuza în mod individual fiecărei aplicații, cum ar fi capacitatea de a funcționa în fundal (nu există o astfel de opțiune în Android „pur”!), acces la locație, notificări și altele asemenea. Deținerea acestor setări vă permite să limitați în mod eficient supravegherea de către aplicațiile care au făcut din astfel de supraveghere activitatea de bază (acest lucru se aplică atât aplicațiilor de clasă Facebook, cât și jocurilor precum Angry Birds).

În cele din urmă, Apple actualizează în mod regulat iOS chiar și pe dispozitivele mai vechi, aproape instantaneu (comparativ cu Android) reparând vulnerabilitățile găsite. În acest caz, actualizările ajung simultan la toți utilizatorii (din nou, „spre deosebire de”).

Interesant este că începând cu versiunea 9, iOS este protejat și de atacurile de tip man-in-the-middle care implică interceptarea și înlocuirea certificatelor. Și dacă laboratorul Elcomsoft a reușit să inverseze protocolul de backup iCloud în a 8-a versiune a sistemului, acest lucru nu a fost posibil în sistemele de operare mai noi din motive tehnice. Pe de o parte, primim o garanție a securității datelor transmise; pe de altă parte, nu avem nicio modalitate de a verifica în mod fiabil că informațiile „în plus” nu vor fi trimise către servere.

Continuarea este disponibilă numai pentru membri

Opțiunea 1. Alăturați-vă comunității „site” pentru a citi toate materialele de pe site

Calitatea de membru al comunității în perioada specificată vă va oferi acces la TOATE materialele Hacker, vă va crește discountul cumulat personal și vă va permite să acumulați un rating profesional Xakep Score!

Salutare tuturor, nu am mai fost aici de multă vreme :) Vă spun imediat că articolul nu este al meu, ci doar un drept de autor pentru dezvoltare generală :) Nu instalați Google Play dacă nu aveți încredere în serviciile Google. Nu încercați procedura dacă nu sunteți sigur că o puteți face. Faceți toate acțiunile menționate în articol pe riscul și riscul dvs., purtând întreaga responsabilitate pentru funcționarea ulterioară a dispozitivului. Textul este scris cu scop informativ.

Pregătirea

Înainte de instalare trebuie să aveți:

- Acces la magazinul Jolla;

- Conexiune la internet (WLAN/WiFi sau rețea mobilă);

- Aplicație „File manager”, pe care o poți instala în Jolla Store;

- Începând cu versiunea Sailfish OS 1.0.4.20, posibilitatea de a instala programe terțe: setări - sistem - programe neverificate - permit instalarea de programe terțe.

Instalare

2. Accesați secțiunea: Setări - sistem - modul dezvoltator. Și selectați un mod. Dacă aveți acces la Magazinul Jolla, aplicația Terminal va apărea în lista de aplicații;

3. Activați „Modul dezvoltator”;

4. Activați „Conexiune la distanță” și setați o parolă sau generați una;

5. Folosind Jolla Phone, descărcați această arhivă: http://bit.ly/1IjsdF9. Fișierul va fi descărcat în directorul /home/nemo/Downloads;

6. Deschideți aplicația terminal care a fost instalată în pasul al doilea. Dacă sunteți înregistrat ca dezvoltator, atunci linia de intrare va conține semnul $;

7. Accesați directorul de descărcări: pentru a face acest lucru, introduceți cd ~/Downloads ;

8. Dezarhivați fișierul: introduceți unzip gapps-jb-20121011-signed.zip ;

9. Obțineți acces root: introduceți devel-su 10) Va trebui să introduceți parola care a fost setată la pasul 4. Introduceți-l și faceți clic pe Sfat: semnul „$” se va schimba în „#”. Deci ai primit acces root! Atenție!

10. Navigați la directorul țintă: introduceți cd /opt/alien/system/app ;

11. Copiați fișierele unul câte unul (nu veți avea nevoie de restul dezarhivate: introduceți unul câte unul:

cp /home/nemo/Downloads/system/app/Phonesky.apk .

cp /home/nemo/Downloads/system/app/GoogleLoginService.apk .

cp /home/nemo/Downloads/system/app/GoogleServicesFramework.apk .

12. După toți pașii, fereastra terminalului dvs. va arăta astfel:

bash-3.2$ cd ~/Descărcări bash-3.2$ unzip gapps-jb-20121011-signed.zip inflating: (… multe, multe linii …) Umflare: system/usr/srec/en-US/symbols

bash-3.2$ devel-su Parola:

bash-3.2# cd /opt/alien/system/app

bash-3.2# cp /home/nemo/Downloads/system/app/Phonesky.apk .

bash-3.2# cp /home/nemo/Downloads/system/app/GoogleLoginService.apk .

bash-3.2# cp /home/nemo/Downloads/system/app/GoogleServicesFramework.apk .

13. Reporniți dispozitivul;

14. Deschideți aplicația „File Manager”;

15. Accesați directorul /opt/alien/system/app. Directorul se deschide întotdeauna în /home/nemo/, așa că atingeți de două ori punctul din stânga sus. Acolo poți merge în directorul dorit cu aplicația;

16. Atingeți fișierul Phonesky.apk. Se va deschide o fereastră cu datele fișierului;

17. Glisați în jos pentru a deschide meniul din partea de sus și selectați Instalare. Instalarea Google Play va începe;

18. Folosind aplicația File Manager, ștergeți fișierele inutile.

Puteți citi versiunea originală a articolului aici: http://bit.ly/1ojJXue

Compania Jolla, care dezvoltă sistemul de operare Sailfish, a anunțat în mod neașteptat a treia versiune a sistemului său de operare. Prezentarea a avut loc la Barcelona, ca parte a MWC 2018.

În legătură cu acest eveniment, am decis să vorbim în continuare despre sisteme de operare mobile alternative Android și iOS. Ne-am uitat la asta mai devreme. Acum este rândul lui Sailfish.

Ce legătură au Nokia și Intel cu asta?

E o poveste lunga. A început acum 13 ani. Apoi, în 2005, vechiul Nokia era faimos pentru el, și modelul nu era încă renumit pentru indestructibilitatea sa. În acele zile de mai de la mijlocul anilor 2000, producătorul finlandez și-a prezentat computerul de buzunar Nokia 770. Era un dispozitiv revoluționar: a prins internetul prin Wi-Fi! Existau servicii VoIP și Google Talk.

Tableta a suportat protocolul Jabber! Doamne, câtă nostalgie este în aceste cuvinte! Tableta a fost pusă în vânzare în noiembrie 2005. 770 a rulat pe prima versiune de Maemo - 2005OS. Mai târziu au apărut Nokia N800, N810 și apoi N900. Toate au fost conduse de Maemo.

Interfață Maemo pe Nokia N900

Din Finlanda ne mutăm în SUA. În 2007, au fost lansate netbook-uri cu procesoare Intel Atom. Compania dorește să promoveze aceste dispozitive, care necesită un sistem de operare care nu necesită foarte mult resurse. Windows nu este potrivit - Microsoft este prostește neinteresat de Atom. Apoi apare proiectul Moblin. Numele este prescurtarea pentru Mobile Linux. După cum ați putea ghici, noul sistem de operare a fost conceput pentru dispozitive mobile. S-a bazat pe Linux open source.

Interfață Moblin

Interfață Moblin În urmă cu opt ani, în februarie 2010, Nokia și Intel au anunțat că își unesc forțele. Sistemul de operare dezvoltat în comun se numește MeeGo. Apoi a fost anunțat că Nokia N8 va fi ultimul smartphone care va rula pe Symbian OS (un alt sistem de operare Nokia care a fost instalat pe mai multe dispozitive), iar N9 va fi lansat rulând MeeGo.

Nokia N9 pe MeeGo

Nokia N9 pe MeeGo A fost foarte tare: utilizatorii puteau alege între dispozitive pe iOS, Android, Windows Phone, MeeGo sau chiar să cumpere un BlackBerry! Dar, din păcate, o astfel de idilă nu a durat mult.

În 2011, Nokia a închis în mod neașteptat MeeGo. Proiectul nu a mai fost dezvoltat, în ciuda popularității Nokia N9. Astfel, primul smartphone de pe această versiune a sistemului de operare a devenit și ultimul.

O parte din echipa implicată în dezvoltarea MeeGo a părăsit Nokia pentru a-și crea propria companie. Au numit-o Jolla. Echipa nu a reușit să obțină controlul asupra majorității brevetelor pentru sistemul de operare, așa că multe dintre elementele sale au trebuit să fie dezvoltate din nou. De exemplu, design.

Cu ce a încercat Jolla să plece?

Compania a pus accentul pe multitasking și deschidere. În timpul primei prezentări, au promis că vor lansa un SDK pentru dezvoltare de către dezvoltatorii de aplicații terți. Un sistem de operare foarte personalizabil și care acceptă procesoarele multi-core ale viitorului.

Un accent deosebit a fost pus și pe interfață. Astfel, Mark Dillon, co-fondatorul companiei, a spus următoarele: „Interfața Sailfish OS este unică prin faptul că dispozitivul poate fi folosit doar prin gesturi.” Din orice aplicație, glisați spre dreapta pentru a deschide centrul de notificări. De jos în sus - se deschide o listă de aplicații instalate. Au fost multe gesturi. Toate au înlocuit butoanele obișnuite. Producătorii de smartphone-uri Android încearcă acum să ajungă la acest lucru și să renunțe la butoanele de pe ecran, care „mâncă” o parte semnificativă a ecranului.

În 2012, compania și-a anunțat smartphone-ul Jolla. A intrat în vânzare un an mai târziu. Aparatul avea un aspect neobișnuit. Părea că era lipită împreună de la două smartphone-uri diferite. Puțin mai târziu, a fost anunțată tableta Jolla, dar apoi compania a întâmpinat dificultăți financiare. Tableta nu a fost lansată.

Cum trăiește Jolla acum?

De atunci, compania a decis să se concentreze pe sistemul său de operare, Sailfish OS. De exemplu, dezvoltarea firmware-ului pentru telefoanele inteligente Nexus 4 și OnePlus One a fost efectuată direct în Jolla.

În 2016, compania a licențiat Sailfish OS pentru „Open Mobile Platform” rusă. Împreună, Sailfish Mobile OS RUS a fost lansat. Lista dispozitivelor acceptate include smartphone-ul Ermak OMP pentru angajații guvernamentali și clienții corporativi, precum și smartphone-ul rusesc INOI R7. Sisteme de operare similare cu sistemul de operare rusesc licențiat există în Brazilia, China și alte țări.

Ermak WMD

Ermak WMD A treia versiune de Sailfish va fi proiectată pentru mai multe dispozitive. La MWC și-au anunțat apariția în toamnă pe INOI R7 menționat mai sus, Sony Xperia XA2, Gemini PDA PDA, precum și pe telefoane cu buton fără nume cu suport 4G. Sailfish OS 3 se va concentra pe securitate. De exemplu, dacă dispozitivul este pierdut sau furat, utilizatorul va putea șterge de la distanță toate datele.

Sistemul de operare acceptă aplicații Android, dar numai dacă utilizatorul a plătit 50 USD pentru sistemul de operare Sailfish.

Sony Xperia XA2 cu sistemul de operare Sailfish instalat

Sony Xperia XA2 cu sistemul de operare Sailfish instalat Dominanța a două sisteme de operare pe piață nu este cea mai bună situație pentru utilizator. În acest caz, progresul tehnologic la care visăm atât de mult va fi împiedicat de lipsa de interes pentru dezvoltare. Cu cât există mai multe opțiuni, cu atât va fi mai bine pentru cel care alege. Sperăm ca Sailfish să se dezvolte ca un sistem de operare alternativ și să-și găsească într-o zi nișa, pe care o va deține cu încredere.

Am vorbit despre Symbian OS în sine și despre Nokia, care a fost poate principalul din istoria acestui OS, mai ales la sfârșitul existenței sale. În special, m-am gândit că dacă Nokia ar fi fost mai agil, cine știe, poate Symbian OS ar fi rămas sistemul de operare dominant pe dispozitivele mobile și Android nu ar fi cucerit piața atât de ușor. Și Nokia ar rămâne flagship-ul de pe piață și nu Apple și Samsung.

Oamenii de la Nokia au gândit același lucru; nu au acceptat supremația Android și în 2011 au creat compania Jolla, iar în 2012 sistemul de operare Sailfish OS. În 2016, compania rusă Open Mobile Platform s-a alăturat Jolla. Sailfish OS se bazează pe un nucleu Linux cu un add-on Qt și Mer, iar interfața și aplicațiile sunt realizate în QML și HTML5. Codul sursă este complet deschis, ceea ce permite pasionaților să modifice sistemul de operare și să îl instaleze pe alte smartphone-uri. Sailfish OS a fost personalizat de comunitate pentru multe dispozitive populare, dintre care unele sunt enumerate mai jos.

Lista de dispozitive

- X909 (găsește5)

- Oneplus One (slănină)

- Galaxy Nexus (maguro)

- Galaxy Note (n7000)

- Galaxy Tab 2 Wifi (p3110)

- Huawei Ascend P6 (hwp6_u06)

- Nexus One (pasiune)

- Nexus 4 (mako)

- Nexus 5 (cap ciocan)

- Nexus 7 WiFi 2012 (grouper)

- Nexus 7 GSM 2012 (tilapia)

- Nexus 7 2013 WiFi (flo)

- Nexus 7 2013 GSM (deb)

- SGSIII Intl (i9300)

- SGS III 4G (i9305)

- Motorola Moto G 2013 (șoim)

- Motorola Moto G 2014 (titan)

- Huawei C8813Q/G525

- Motorola Photon Q (xt897)

- HTC Desire HD (as)

- HTC Desire Z (viziune)

- HTC Sensation (piramida)

- Sony Xperia L C2105

- Sony Xperia SP (huashan)

- Sony Ericsson Xperia Pro (iyokan)

- Sony Xperia Z1 Compact (amami)

- Sony Xperia Z3 compact (berbec/z3c)

- Huawei C8813Q/G525

- Samsung Galaxy Tab (P1000)

- Samsung Galaxy SIII Mini (GT-I8190)

- Sony Xperia Z (yuga)

- Samsung Galaxy XCover 2 (GT-S7710)

- ZTE Open C/Kis 3 (kis3)

- Xiaomi Redmi 1S (armani)

- Samsung Galaxy Tab 2 10.1 3G (GT-P5100)

[colaps]

U Jolla are propriile smartphone-uri/tablete, există licențiatedispozitive de la alți producători.

Sailfish OS are capacitatea încorporată de a rula aplicații Android pe smartphone-ul tău Jolla. În acest fel, puteți continua să utilizați aplicațiile preferate, cum ar fi Instagram, Facebook, WhatsApp sau Twitter.

Dezvoltatorii își concentrează toată atenția atunci când folosesc dispozitivul pe gesturi. De pe site-ul lor:

Beţivan

MUTAȚI CU UȘOR

Pentru a reveni la ecranul principal dintr-o aplicație pe care o utilizați, glisați de la marginea ecranului spre centru. Pentru a închide o aplicație, glisați în jos de sus în jos.

Verifică

NOTIFICARI CONVENIENTE

Trage

TRAGAȚI ȘI ELABORAȚI SELECTAREA O ACȚIUNE

Porniți rapid camera, efectuați un apel și chiar mai multe opțiuni în meniul de sus - trageți de sus în jos.

Compania Open Mobile Platform (OMP) dezvoltă un nou sistem de operare bazat pe Sailfish OS - Sailfish Mobile OS RUS. Ei promit să lanseze dispozitive de la Oysters și Jolla care rulează Sailfish Mobile OS RUS pe piața rusă până la sfârșitul anului, precum și smartphone-ul industrial Ermak OMP pentru utilizatorii corporativi și sectorul public.